在 Windows 11 中,组策略设置是非常重要的管理工具和手段,它涵盖了从安全配置、个性化设置,到用户权限的方方面面。不过,有时候我们需要将这些配置重置为默认状态,以解决配置错误、排查系统问题,或者干脆就是为了「全部推倒重来」。

Windows 11 提供了多种重置本地组策略设置的方法,包括使用「本地组策略编辑器」、命令提示符和 PowerShell。接下来,我们一一讲解这些方法。

如果你的电脑已经加入了 Active Directory 域,组策略会由 IT 管理员通过域控制器统一管理。如果你尝试重置本地设置,它们可能会被网络策略覆盖。建议在操作之前与管理员沟通,以免影响正常使用。

方法 1:通过「本地组策略编辑器」恢复组策略

最直观的「笨办法 🙃」就是手动将策略恢复到「未配置」状态,具体操作分为「计算机配置」和「用户配置」两个部分。

1.1 恢复「计算机配置」

1按Windows + R快捷键打开「运行」对话框,输入gpedit.msc并回车,打开「本地组策略编辑器」。

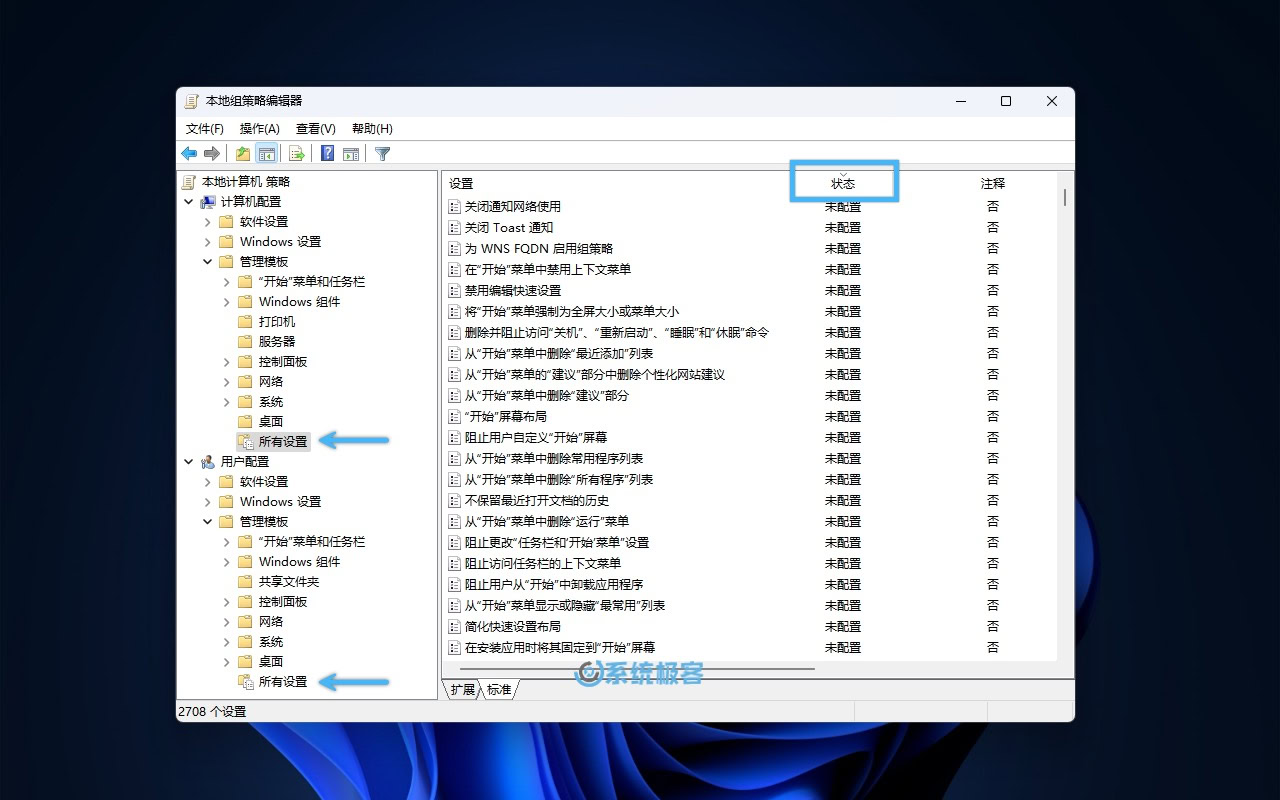

2导航到「计算机配置」>「管理模板」>「所有设置」。

3点击「状态」列表头,对设置进行排序,找出哪些策略是「已启用」或「已禁用」。

4将所有策略手动改回「未配置」状态。

2.2 恢复「用户配置」

1按Windows + R快捷键打开「运行」对话框,输入gpedit.msc并回车,打开「本地组策略编辑器」。

2导航到「用户配置」>「管理模板」>「所有设置」。

3点击「状态」列表头,对设置进行排序,查看哪些策略是「已启用」或「已禁用」。

4将所有策略手动恢复到「未配置」状态。

方法 2:通过「命令提示符」快速重置所有组策略设置

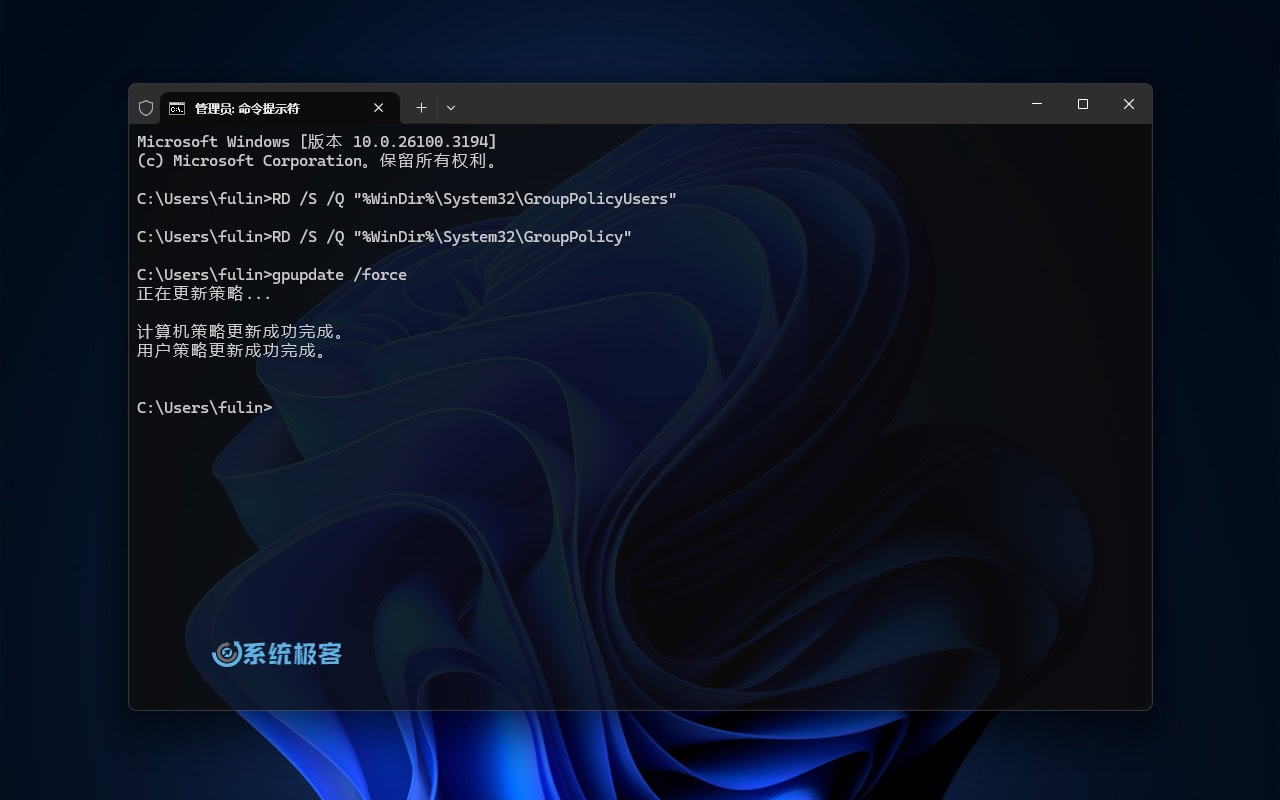

如果你对组策略进行过大量修改,逐条恢复显然不太实际。这时,通过「命令提示符」执行几行简单的命令,就能轻松将所有组策略对象恢复到默认状态。

1右键点击「开始」菜单,选择「终端管理员」,以管理员权限打开 Windows 终端。

2按Ctrl + Shift + 2快捷键,切换到「命令提示符」交互。

3执行以下命令,删除存储组策略配置的文件夹:

RD /S /Q "%WinDir%\System32\GroupPolicyUsers"

RD /S /Q "%WinDir%\System32\GroupPolicy"

4接着执行以下命令,强制刷新本地组策略设置:

gpupdate /force

方法 3:通过 PowerShell 恢复所有组策略设置

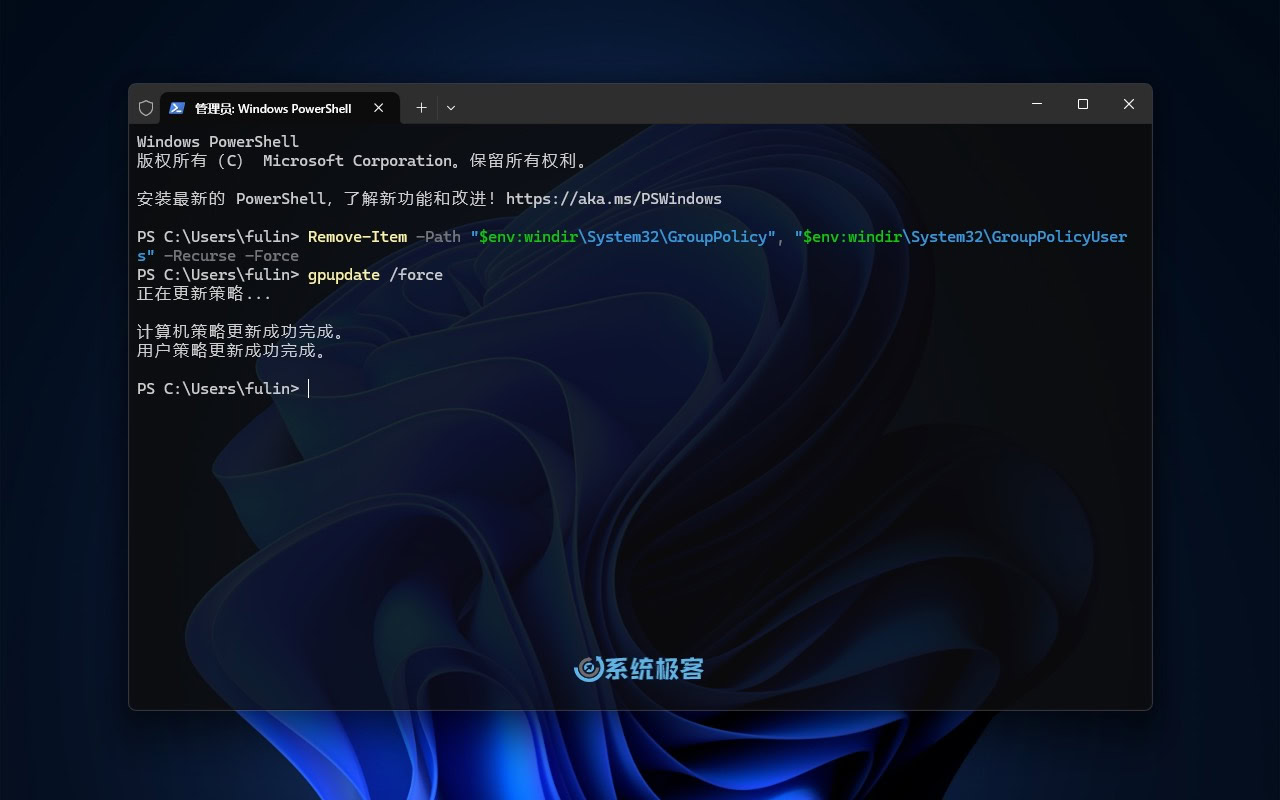

你也可以使用 PowerShell 来删除存储组策略设置的文件夹,快速将组策略对象重置为默认状态。

1右键点击「开始」菜单,选择「终端管理员」,以管理员权限打开 Windows 终端。

2按Ctrl + Shift + 1快捷键,切换到 PowerShell 交互窗口。

3执行以下命令,删除存储组策略设置的文件夹:

Remove-Item -Path "$env:windir\System32\GroupPolicy", "$env:windir\System32\GroupPolicyUsers" -Recurse -Force

4执行以下命令,强制刷新本地组策略设置:

gpupdate /force

方法 4:重置「本地安全策略」

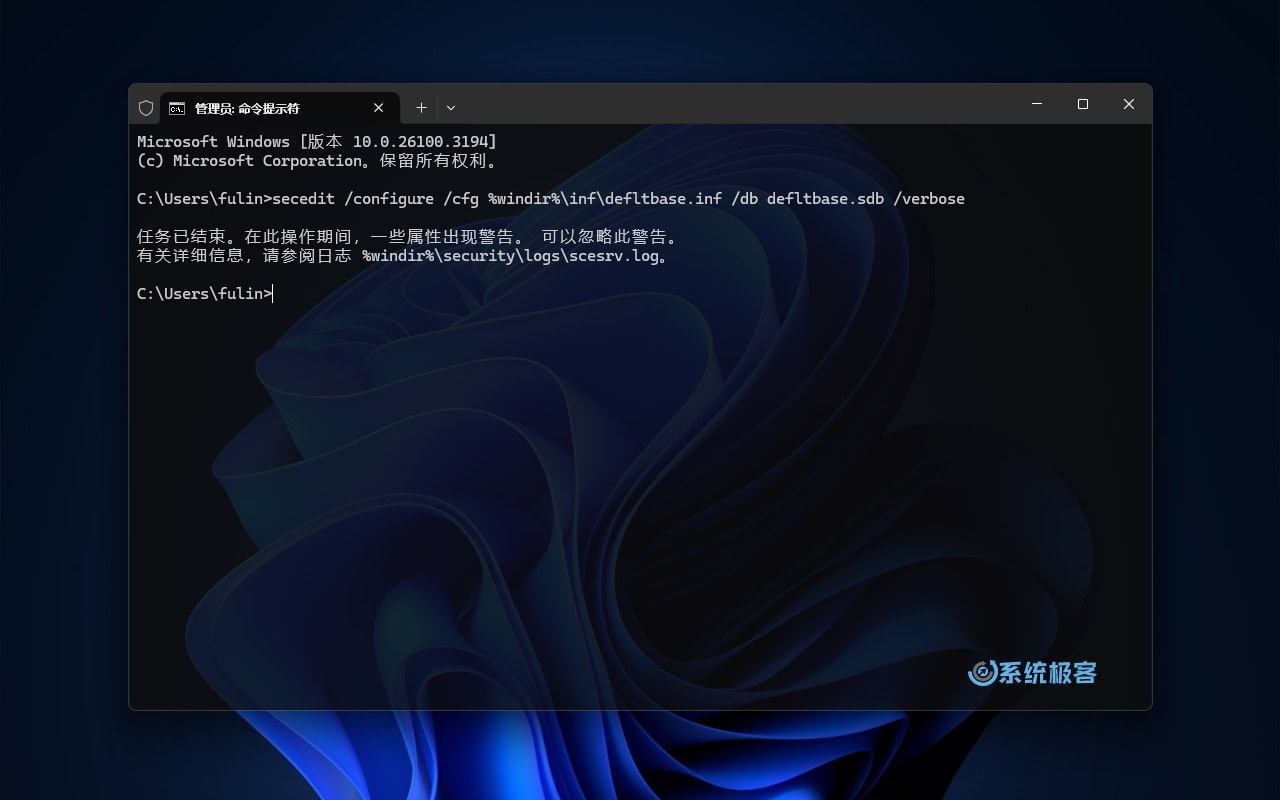

在 Windows 11 中,「本地安全策略」是一个独立的secpol.msc管理控制台,专门用于管理系统的安全选项。你可以通过以下步骤将其恢复到默认状态:

1右键点击「开始」菜单,选择「终端管理员」,以管理员权限打开 Windows 终端。

2按Ctrl + Shift + 2快捷键,切换到「命令提示符」交互。

3执行以下命令,恢复默认的本地安全策略:

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

4重启计算机,让配置生效。

此方法仅适用于重置「本地安全策略」,不会影响其他组策略或系统设置。

通过以上 4 种方法,你可以轻松重置 Windows 11/10 的本地组策略和本地安全策略设置。无论是通过图形化界面、命令提示符还是 PowerShell,都能轻松搞定。

最新评论

WIN11更新后原先PDF文件可以预览 ,更新完成后无法进行预览,是那个更新导致的,有那位高手知道吗?

玩 arch 需要有 Linux 基础和比较强的手动和排错能力,加油吧👏

鬼哦,arch Linux装了我三天,装个桌面运行不了

NB,一阵见血!